User Tools

Site Tools

This is an old revision of the document!

Table of Contents

IPsec und L2TP

Übersichtsnetzwerkplan

Ein Konfigurationsbeispiel für L2TP über IPsec

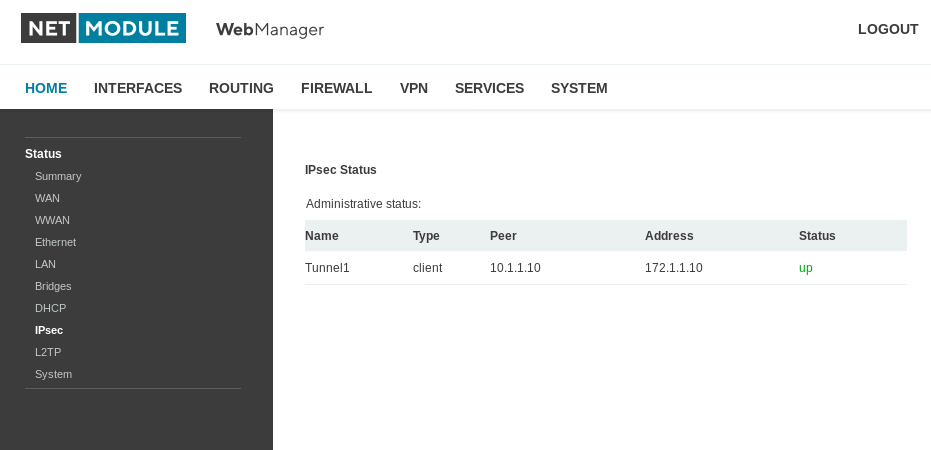

In dem Beispiel soll zwischen zwei NB1601 ein L2TP Tunnel über ein IPsec aufgebaut werden. Durch diesen Aufbau ist es dann möglich Broadcast oder Multicast Paket über das Netzwerk zu verschicken. Als erstes konfiguriert man die IPsec Tunnel zwischen den beiden NB1601, wenn diese steht kann man den L2TP Tunnel einrichten. Die IP Adressen zwischen NB1601 links zum Internet hat eine Feste IP-Adresse (172.1.1.10) und die IP Adresse zwischen NB1601 rechts zum Mobilprovider ist auch eine statisch IP-Adresse (10.1.1.10). Bei nicht statischen IP-Adressen muss noch ein Dyndns service auf den Router eingerichtet werden.

Konfigurationsbeispiel für den IPsec Tunnel

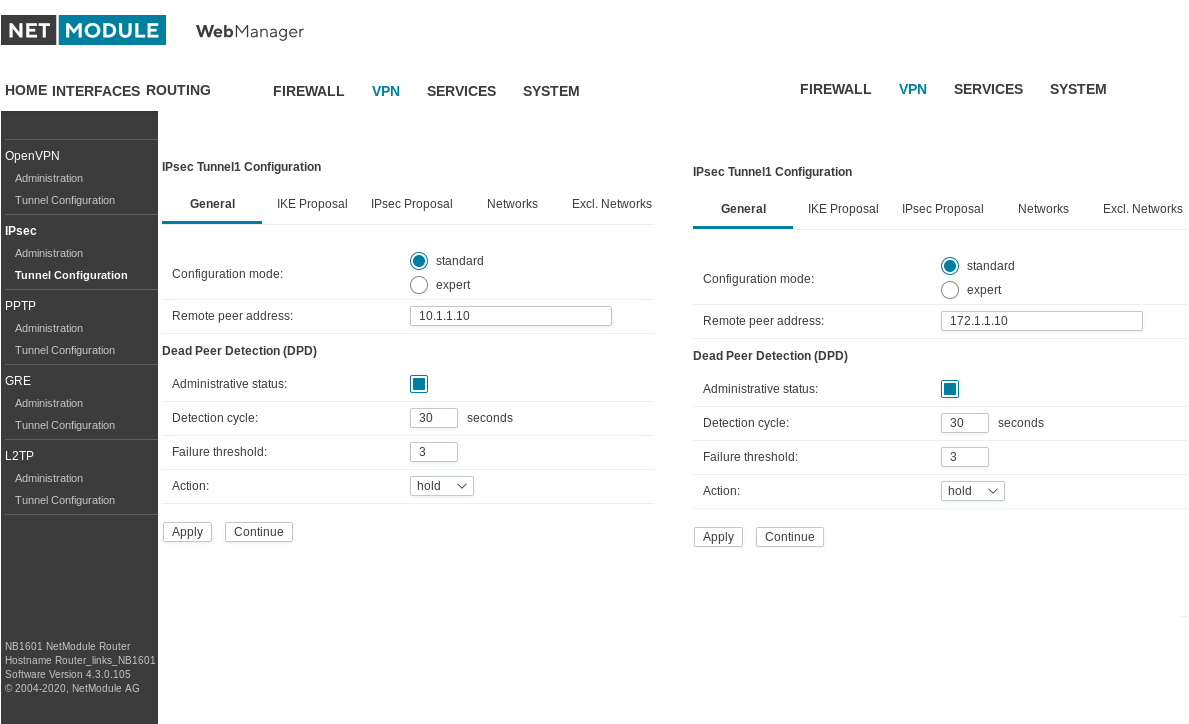

Hierfür habe ich die beiden Konfigurationen NB1601 Linke Seite und NB1601 Rechte Seite gegenübergestellt, für eine besser Verständnis für den Aufbau. Die beiden IP Adressen bekommt man von seinem Provider. Wenn Sie hier keine Festen IP Adresse habe und sich die IP‘s ändern, müssen Sie ein Dyndns Server zusätzlich verwenden, für den “Remote peer address” Eintrag.

Linke Seite Rechte Seite

Unter dem Reiter General trägt man die beiden Endpunkte vom IPsec ein.

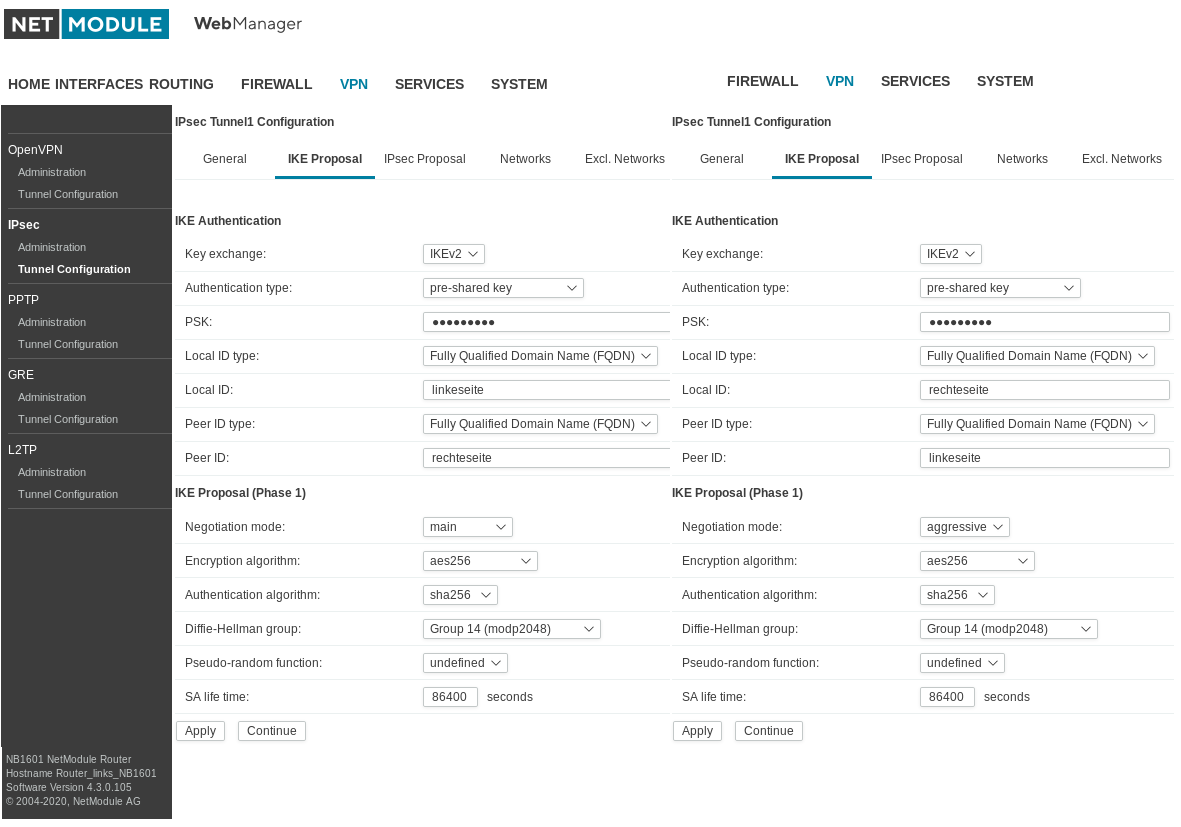

Linke Seite Rechte Seite

Unter dem Reiter IKE Proposal müssen folgende Parameter hinterlegt werden. Für die Authentifizierung der Phase 1 muss für den Schlüssel Austausch die Version 1 oder 2 ausgewählt werden (IKEv2). Die Authentifizierung wird hier im Beispiel über ein PSK durchgeführt. Es sind aber auch andere Authentifizierung möglich. Für die Local und Peer ID wurde hier „linkeseite“ und „rechteseite“ verwendet als Beispiel. Wichtig ist hier, dass man dieses wechselseitig auf beiden Seiten einträgt. Was auch Wichtig ist, dass Sie für den „Negotiation mode“ aggressive nutzen. Im Mobilnetz müssen Sie über eine NAT grenze hinweg verbinden. Dieses würde unter main mode nicht gehen. Die weiteren Wert würde ich so belassen hier im Reiter IKE Proposal.

Linke Seite Rechte Seite

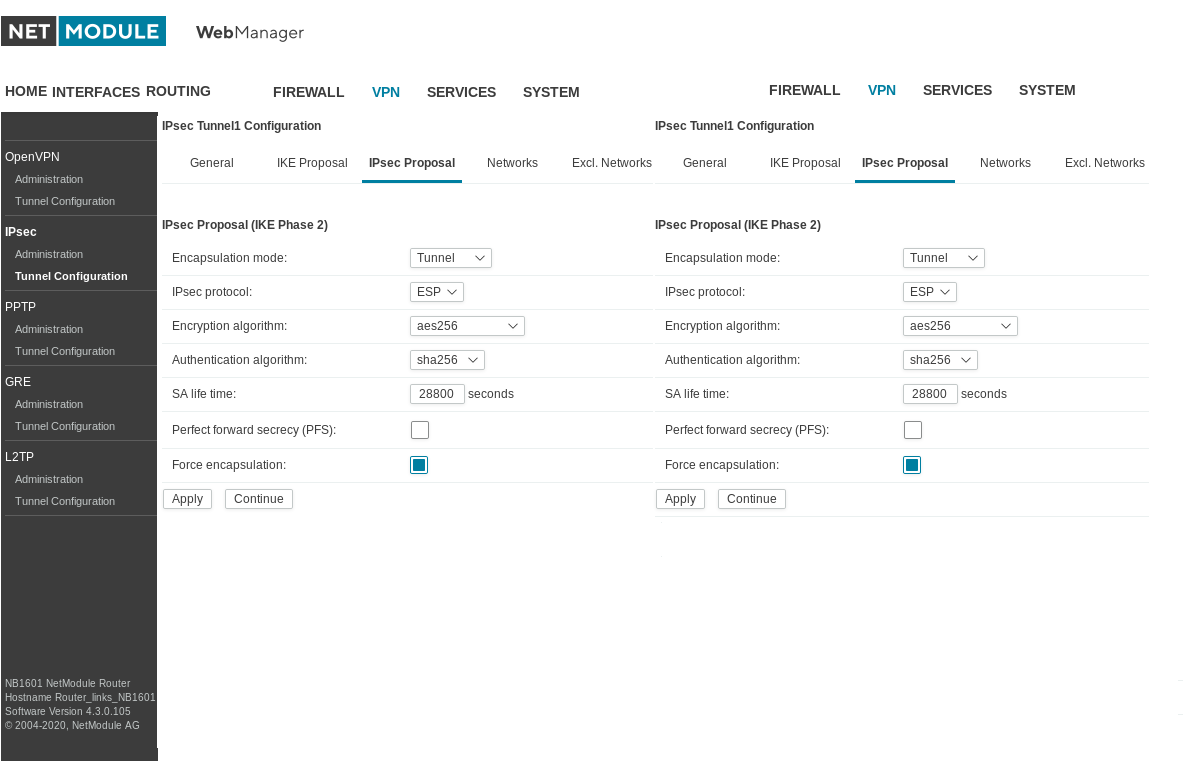

Hier im Beispiel würde ich die Einstellungen im Reiter IPsec Proposal wie sie sind über nehmen für die Phase 2.

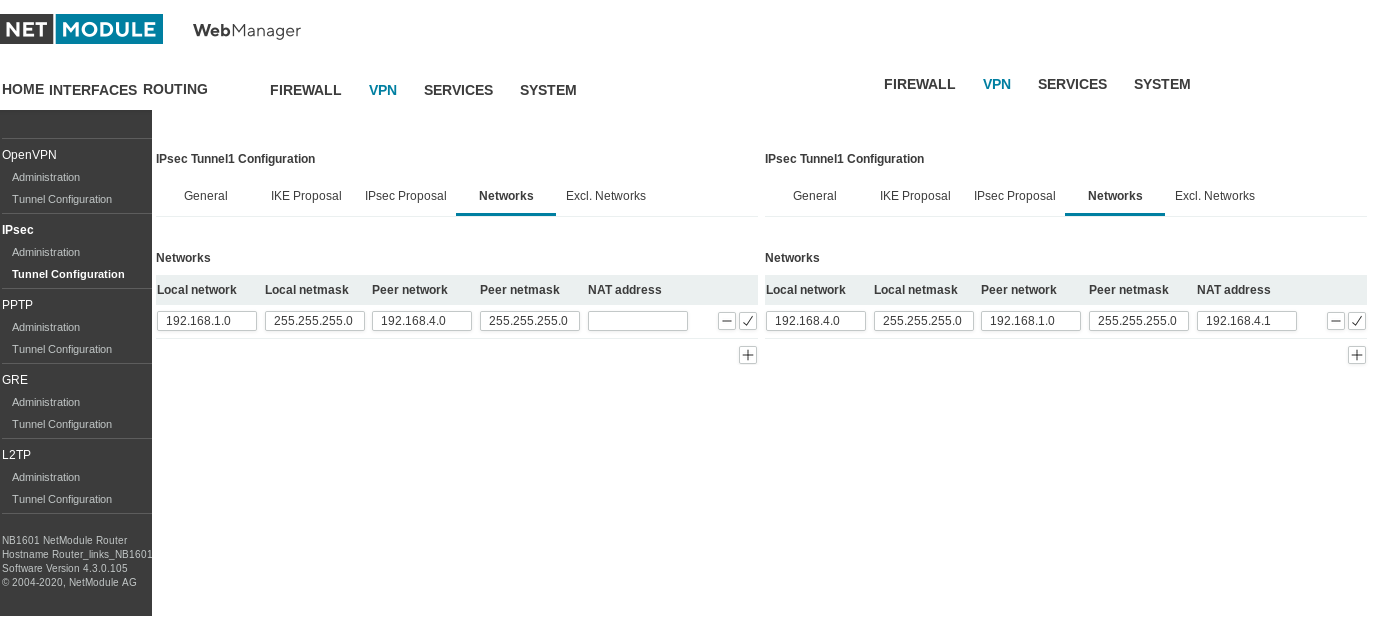

Linke Seite Rechte Seite

Unter dem Reiter Networks werden dann noch die IP netzte hinterlegt die man über das IPsec erreichen möchte. In diesem Beispiel auf der Linken Seite das 192.168.1.0/24 IP Netzwerk und auf der Rechten Seite das 192.168.4.0/24 IP Netzwerk. Diese müssen wieder wechselseitig auf beiden Router Seiten hinterlegt werden.

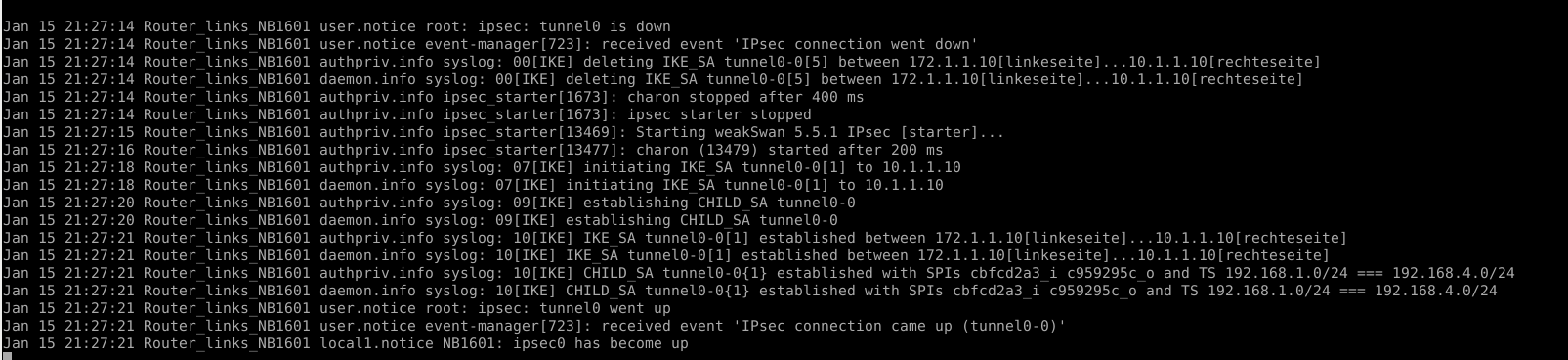

Wenn alle Konfigurationsparameter im IPsec hinterlegt wurden baut sich der IPsec Tunnel auf.

Konfigurationsbeispiel für den L2TP Tunnel

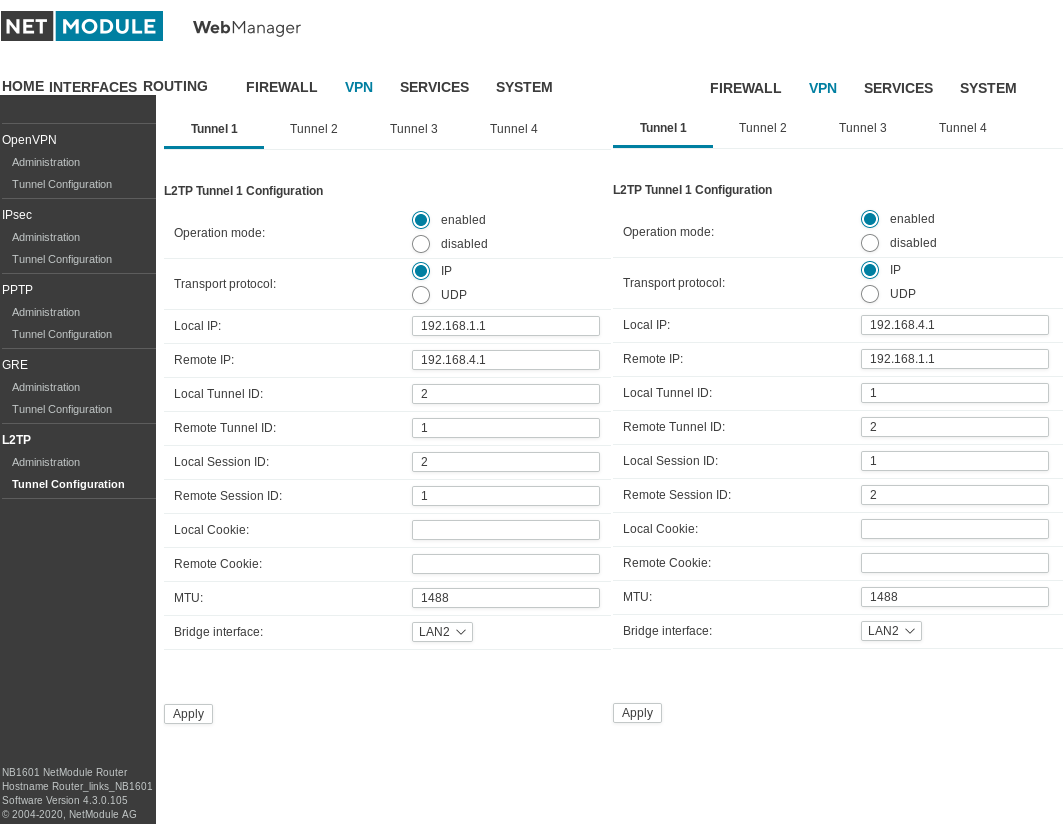

Hierfür habe ich auch wieder die Konfigurationen NB1601 Linke Seite und NB1601 Rechte Seite gegenübergestellt, für eine besser Verständnis für den Aufbau.

Linke Seite Rechte Seite

Für das Transportnetz wird eine Local und Remote IP benötigt, diese können frei bestimmt werden müssen nicht in Bezug stehen mit dem Netzwerk. Hier im Beispiel habe ich die zwei IP‘s 192.168.168.1 und 192.168.168.2 verwendet. Diese werden wieder wechselseitig auf beiden Router Seiten eingetragen. Jetzt wird noch eine Tunnel und Session ID benötigt, diese müssen dann wieder in beiden Router hinterlegt werden. Der MTU Wert ist vorgeben diesen nicht verändert. Zur guter Letzt habe ich dann noch den L2TP Tunnel auf die LAN Schnittstelle 2 gebunden. Auf der linken Seite wäre das die IP Adresse 192.168.1.1/24 und auf der rechten Seite die IP Adresse 192.168.4.1/24.

Die beiden Parameter Local und Remote Cookie sind Optional, können aber in der RFC Beschreibung nach gelesen werden.

link zu Layer Two Tunneling Protocol - Version 3 (L2TPv3) Beschreibung:

Damit der L2TP Tunnel über den IPsec Tunnel geleitet wird, wird noch eine Schnittstelle benötigt.

Linke Seite Rechte Seite

Hierfür wird eine Bridge Schnittstelle (BR2) auf den Router eingerichtete. Wichtig ist hier das die Local IP Adresse vom L2TP Tunnel jeweils hinterlegt wird.

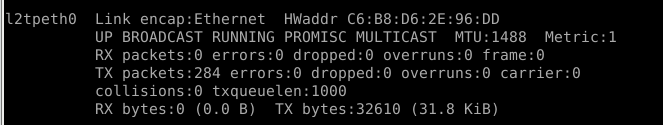

Jetzt kann man auf beiden Routern, dass vorhanden sein der L2TP Schnittstelle abfragen. Hier wurde als Beispiel am linken Router in der Konsole eine „ifconfig“ abfrage durchgeführt. Hier müsste dann ein Eintrage von der L2TP Schnittstelle vorhanden sein.

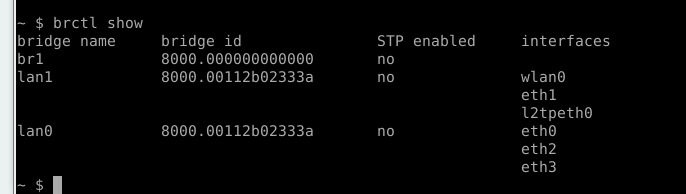

Was man als zweites in der Konsole überprüfen kann sind die Bridge interface. Hierfür wurde wieder als Beispiel am linken Router eine abfrage in der Konsole durchgeführt. Hier gibt man den Befehl „brctl show“ in der Konsole ein und bekommt einen Auszug der eingereichten Schnittstellen und wie sie zugeordnet sind. Wichtig für das Verständnis in der Konsole wird von Null an gezählt. Auf der Weboberfläche von eins an.

Der erste Eintrage ist das Bridge Interface (BR2). Der zweite Eintrage ist die LAN Schnittstelle 2 (lan1). Hier haben wir das Interface l2tpeth0 zugeordnet. Was ich zusätzlich noch durchgeführt habe bei der Einrichtung des WLAN access point, was man hier sehen kann. Das WLAN auch auf die LAN 2 gebridge.

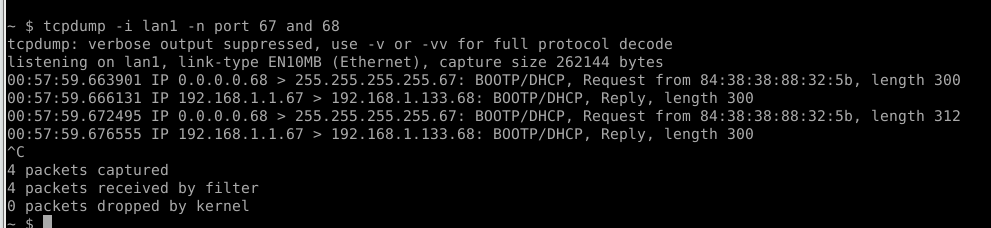

Um das ganze noch einmal zu testen ob der L2TP über den IPsec getunnelt wird. Kann man sich mit einem Mobilgerät am WLAN AP anmelden und man müsste eine IP Adresse vom DHCP Server vom linken Router bekommen. Als eine 192.168.1.x IP Adresse. Zusätzlich kann man auf dem linken Router mit Tcpdump den Port 67 und 68 mit schneiten die für IP Aushandlung zuständig sind.

In der Konsole auf dem linken Router muss man den Befehl „tcpdump -i lan1 -n port 67 and 68“ ausführen. Im ersten Eintrag habe ich über den Port 68 eine Broadcast anfrage nach einer IP Adresse vom DHCP. Diese ist nur möglich wenn das Paket über den L2TP geschickt wird. Ein Broadcast Paket würde im IPsec nicht weitergeleitet. Im zweiten Eintrag bekommt dann die IP Adresse 192.168.1.133 zugewiesen.